El jueves 22/8, fue llevado a cabo en Buenos Aires el foro anual de la empresa CenturyLink, que brinda servicios de conectividad y datos a proveedores de internet y otras industrias.

SEGÚN EXPERTO

Cíberataques: "El eslabón más débil de la seguridad es la persona"

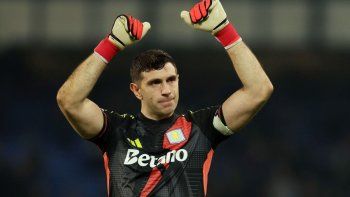

Pablo Dubois es el manager regional de data center y seguridad de CenturyLink, y desde Urgente24, lo entrevistamos para saber qué desafíos presenta internet hoy, cómo ve el futuro de la cíberseguridad en Argentina y América Latina, cuál es el tipo de cíberataque más frecuente, y qué recaudos podemos tomar los usuarios para estar protegidos, tanto en el mundo mobile como en el mundo desktop.

Más abajo está la entrevista completa pero antes, algunos tips destacados que brindó:

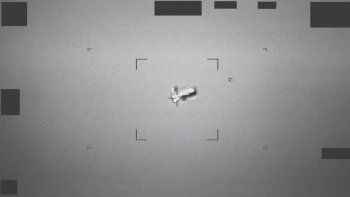

> A nivel de cíberataques a empresas, el más frecuente es el ataque de denegación de servicios (DDoS).

> La manera más común en que se logra vulnerar la cíberseguridad de las empresas o instituciones es a través del phishing: un correo que le llega a uno de sus miembros (puede ser incluso a su CEO), que busca engañarlo haciéndose pasar por una entidad como su banco, para sacarle información).

> El phishing puede derivar en el robo de información o en la introducción de un malware en tu máquina, a través del cual pueden luego empezar a infectar otras máquinas de la empresa para tener más control.

> Como prevención, las empresas deberían brindar capacitaciones para generar mayor concientización y atención sobre este tema. Saber que esto existe y aprender a detectarlo. El eslabón más débil en la seguridad sigue siendo la persona.

> Muchas veces, los ataques de denegación de servicios no tienen un objetivo económico sino el de arruinar la imagen de la empresa.

> Como usuarios de dispositivos móviles, es importante bajar las aplicaciones de las tiendas digitales (ya sea de iOS o de Android) y chequear siempre que el creador de la aplicación sea el verdadero, para evitar descargar aplicaciones falsas. Por ejemplo, si voy a bajar WhatsApp, chequear que quien hizo la aplicación sea WhatsApp.

> Conectarse lo menos posible a redes de wifi libres, abiertas y sin contraseña. Todo lo que uno transmita desde el teléfono en esas redes puede ser interceptado.

> El mayor desafío de internet hoy pasa porque cada vez se necesita mayor conectividad y mayor capacidad de almacenamiento de datos.

Urgente24: ¿Cómo podemos hacer los usuarios para protegernos de un ataque?

Pablo Dubois: Hay muchas cosas, desde lo más básico a lo más complejo. Siempre el eslábon más débil de la seguridad sigue siendo la persona. Lo que las empresas pueden hacer es una mayor concientización de sus empleados, dar capacitaciones a nivel de seguridad. ¿Cómo puede uno contrarrestar el phishing (N de la R: un tipo de ataque en el que al usuario le llega un correo de una plataforma que se quiere hacer pasar por su banco, por ejemplo, imitando su logo y demás, para intentar engañarlo y conseguir información suya). La clave es saber que existe, aprender a detectarlo. Desde el lado de seguridad, lo que vemos es que esos textos que se hacen pasar por el banco, vienen a veces mal escritos o con un logo viejo. A través de esas pequeñas cosas uno puede darse cuenta de que lo que le llegó no es del banco. Creemos que esto es algo de película y la realidad es que el robo de información es algo del día a día. Algo importante es no poner la información de la tarjeta de crédito en cualquier portal, buscar siempre portales seguros. Tratar de poner la tarjeta en la menor cantidad de lugares posibles. (...)

¿Cuál es el tipo de cíberataque más frecuente que enfrentás?

A nivel de empresas, el más común es el ataque de denegación de servicios, conocido como (DDoS) que buscan que el portal de una compañía quede fuera de línea. Por ejemplo, en el caso de un banco, que vos no puedas acceder al homebanking. (...) Imaginate una empresa de retail que en un 'back friday', la gente no pueda acceder a su sitio en línea. Perdería un montón de plata. Otras veces no es un tema económico sino de reputación. ¿Qué hubiese pasado si los resultados de las elecciones no hubiesen podido mostrarse por un ataque de denegación de servicios? No sería un tema económico sino de imagen. Muchas veces empresas del gobierno buscan este tipo de soluciones para protegerse porque eso puede afectar mucho la imagen. La puerta de entrada sigue siendo el phishing. Hay phishing que hasta se dirigen al CEO de una empresa, porque saben que si pueden engañarlo a él van a tener mucho más acceso que si engañan a alguien de un sector específico. El phishing puede derivar en que te roben información o en que te hagan hacer click en un malware, a través del cual pueden empezar a infectar otras máquinas de la empresa para tener más control. (...)

¿Qué diferencias y recaudos hay que tomar entre el mundo mobile y el mundo desktop?

Antes sabíamos que si entrábamos una empresa, eso era lo seguro, y que fuera de eso estaba lo inseguro. Hoy con el mobile vos tenés un montón de información de tu empresa que está afuera. En el foro se dio el ejemplo de los smartwatch, vos empezás a tener un montón de información personal en tu reloj. En el mundo mobile, es importante que las aplicaciones sean bajadas de las tiendas digitales (ya sea de iOS o de Android). Se sabe que a veces incluso de los stores, hay aplicaciones que no son las reales. Cuando una aplicación entra en el top ten, salen varias similares que intentan engañar a la gente, le ponen el mismo logo y un nombre parecido. La gente termina descargando eso pensando que es la original. Por eso es importante chequear quién hizo la aplicación. Por ejemplo, si uno quiere bajar WhatsApp, chequear que el creador sea WhatsApp. Otra precaución debe ser que uno debe tener en cuenta que cuando uno se conecta a un wifi libre, abierto y sin contraseña, absolutamente todo lo que está transmitiendo desde el teléfono puede ser interceptado. Hay muchas aplicaciones que ya hacen esas transmisión de información enncriptada, por lo que aunque fuese interceptada, no podría leerse el contenido, pero hay aplicaciones que no lo hacen, o páginas que no son seguras. La recomendación es utilizar wifi libre únicamente para algo puntual que uno tiene que hacer y que al menos tengan algún tipo de contraseña o seguridad. Si uno necesita, por ejemplo, entrar en el homebanking, es mejor apagar el wifi y utilizar la red móvil del operador, 3G o 4G. (...)

¿Cuáles son los principales desafíos y oportunidades que presenta el futuro de internet?

La disrupción a nivel digital hace que cada vez se necesite mayor conectividad, mayor velocidad. Ya empieza a haber servicios que empiezan a demandar alta cantidad de información. En esos casos, pensar solamente en un proveedor o en un solo sistema cloud, va a empezar a no ser suficiente. En el foro se habló sobre una 'edge cloud', una 'cloud' más cercana a los servicios. Un auto conectado, de los que están viniendo, puede llegar a generar hasta 6 teras de información por día. Es un volumen enorme de información para un auto solo. Esos son los desafíos que se vienen hacia adelante. La capacidad de ancho de banda que necesitás tener y hacia dónde trasladar esa información. ¿Qué hacemos con esa información? De eso se trata la 4ta revolución: ¿qué podemos hacer con los datos? No solo poder dar conectividad sino después poder trasladar esa información para que sea analizada y trabajar sobre eso.

En elecciones recientes, especialmente en las del 2016 en Estados Unidos, se habló mucho sobre los datos, en torno al riesgo que supone que estos sean robados o cooptados. ¿Cómo se puede frenar esto?

Vamos hacia un mundo donde todo va a estar conectado con todo y ya es imposible dar marcha atrás. Mientras que la información estuvo separada, en compartimentos cerrados (diferentes organismos tienen diferentes informaciones), hasta cierto punto uno estaba algo más seguro. Pero en el momento en que empezamos a conectar todo, la realidad es que eso cada vez será un mayor desafío. Desde el lado de la seguridad siempre planteamos que nunca estaremos 100% seguros, como tampoco lo estábamos antes. Pero hay un montón de cosas que se pueden hacer: nosotros planteamos la seguridad en capas, que se pueden ir sumando para hacer más seguro el manejo de una información, su transmisión, su análisis, su almacenamiento.

¿Es también un problema que al ser temas tan nuevos, la ley llega siempre un poco tarde?

Está en vigencia la GDPR (General Data Protection Regulation), que es la ley de protección de datos a nivel europeo. Nuestra ley de protección en Argentina tiene también varios años implementada, lo que se está haciendo ahora es ajustándola a una época más moderna. Definitivamente hay controles. Nosotros lo que vemos es que muchas empresas erróneamente delegan la seguridad en un tercero. Piensan yo contraté un servicio en nube, toda la información la tengo ahí y la seguridad me la da mi proveedor de nube. El proveedor de nube sí da seguridad sobre su propia infraestructura, pero la información sigue siendo responsabilidad de esa empresa. (...)

¿Cómo ves el futuro de la cíberseguridad en Argentina y Latinoamérica?

Estamos viendo a nivel regional que muchos gobiernos están ya con leyes, armando sus propios centros de cíberseguridad. Nosotros estamos empezando a participar de algunos de ellos también, participando en foros o de algunos comités que nos han convocado como empresa privada de telecomunicaciones para discutir estos temas. Se está avanzando, quizás no a la velocidad que deberíamos pero se están haciendo cosas. En Colombia, Chile, Brasil, Perú o Ecuador, donde tienen una reglamentación que pide que compartamos información desde las operadoras por temas de seguridad. Hay proyectos de ley para mejorar la protección de los datos personales que ya están en las cámaras. Colombia tiene leyes funcionando. En Argentina ya hay un comité de cíberseguridad formado, se está empezando a poner en práctica. Se está tomando conciencia. El tema de la cíberseguridad tiene que ser hecho en comunidad: no sirve que lo haga solo el estado, no sirve que lo hagan solo algunos fabricantes, no sirve que lo hagan solo las empresas. Tiene que ser hecho entre todos.